🏷️ Trending Topics

Zero-day: Lỗ Hổng Vô Danh và Cuộc Săn Lùng Thầm Lặng Trong Thế Giới Số

Zero-day: Khám phá lỗ hổng vô danh, hiểm họa rình rập và cuộc đua vũ trang kỹ thuật số. Hiểu rõ cách tin tặc khai thác và bảo vệ hệ thống của bạn.

Zero-day Là Gì: Mối Đe Dọa Bất Ngờ Từ Vùng Tối

Trong thế giới an ninh mạng đầy rẫy hiểm nguy, có một loại lỗ hổng đặc biệt đáng sợ, đó là zero-day. Tên gọi này đã nói lên tất cả: chúng là những lỗ hổng bảo mật hoàn toàn mới, chưa được công bố công khai và do đó, chưa có bản vá nào từ nhà phát triển. Một khi kẻ tấn công phát hiện và khai thác chúng, các hệ thống trở nên vô cùng dễ bị tổn thương, giống như một cánh cửa bí mật đột nhiên mở toang mà không ai hay biết. Điều đáng nói là, những lỗ hổng này thường được giấu kín, trở thành vũ khí bí mật trong tay các nhóm tin tặc tinh vi. Chẳng hạn, nhóm RomCom đã từng khai thác một lỗ hổng zero-day chưa từng được biết đến trong trình duyệt Firefox (được gán mã CVE-2024-9680) vào tháng 10 năm 2024. Mục tiêu của chúng? Thực thi mã độc và cài đặt backdoor RomCom vào hệ thống nạn nhân. Gần đây hơn, WinRAR cũng trở thành nạn nhân của một lỗ hổng zero-day (CVE-2025-8088) mà RomCom đã lợi dụng để triển khai mã độc. Đây chính là bản chất của zero-day: một mối đe dọa bất ngờ, xuất hiện từ vùng tối, khiến mọi nỗ lực phòng thủ trở nên bị động.

Hành Trình Của Một Lỗ Hổng Zero-day: Từ Phát Hiện Đến Khai Thác

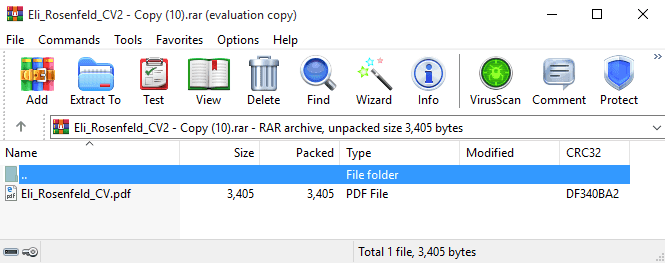

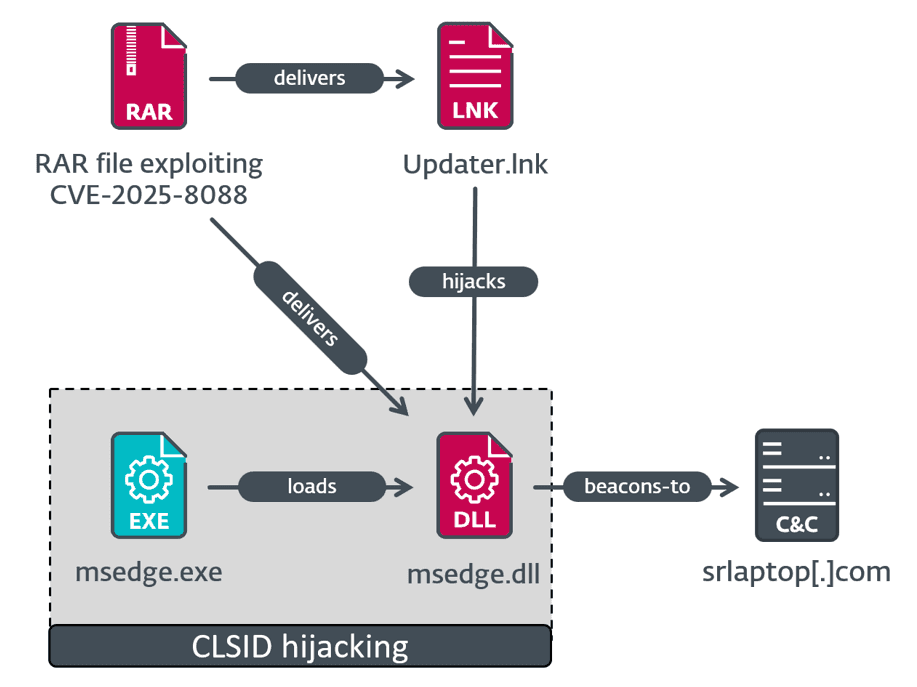

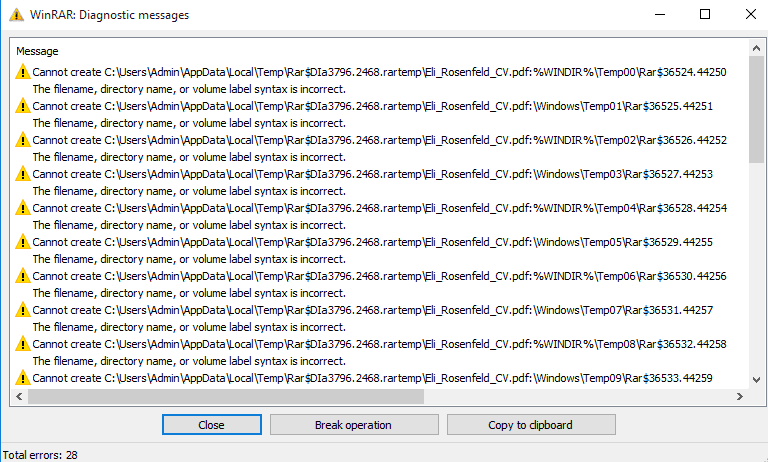

Một lỗ hổng zero-day không tự nhiên trở thành mối nguy hiểm. Chúng phải trải qua một hành trình phức tạp từ khi được phát hiện cho đến khi bị khai thác triệt để. Đầu tiên, kẻ tấn công hoặc các nhà nghiên cứu bảo mật phát hiện ra điểm yếu chưa từng có trong phần mềm hoặc hệ thống. Với các nhóm tin tặc như RomCom, việc này có thể là kết quả của quá trình săn lùng kỹ lưỡng hoặc mua lại từ các thị trường ngầm. Sau khi có trong tay lỗ hổng, bước tiếp theo là phát triển mã khai thác (exploit code) để biến điểm yếu đó thành một vũ khí thực sự. Ví dụ điển hình là cách RomCom đã sử dụng lỗ hổng WinRAR CVE-2025-8088. Chúng tạo ra các tệp tin nén .RAR được chế tác đặc biệt, chứa các luồng dữ liệu thay thế (alternate data streams – ADSes) ẩn chứa mã độc. Những tệp tin này được gửi qua các cuộc tấn công lừa đảo có chủ đích (spearphishing). Khi người dùng mở hoặc giải nén tệp tin tưởng chừng vô hại, mã độc ẩn bên trong sẽ tự động được triển khai mà không hề có dấu hiệu cảnh báo. Kết quả là, các backdoor như SnipBot, RustyClaw, hoặc Mythic agent được cài đặt, mở đường cho kẻ tấn công kiểm soát hệ thống. Đây là một quy trình tinh vi, đòi hỏi sự am hiểu sâu sắc về hệ thống và kỹ thuật tấn công.

Những Đòn Giáng Không Lường: Các Vụ Tấn Công Zero-day Nổi Bật Trên Toàn Cầu

Lịch sử an ninh mạng đã ghi nhận nhiều vụ tấn công zero-day gây chấn động, minh chứng cho sức tàn phá khủng khiếp của chúng. Nhóm RomCom không phải là cái tên duy nhất gây ra những đòn giáng không lường này. Ngoài việc khai thác Firefox và WinRAR, chúng còn từng lợi dụng lỗ hổng CVE-2023-36884 trong Microsoft Word vào tháng 6 năm 2023, cho thấy khả năng liên tục tìm kiếm và sử dụng các lỗ hổng mới. Không chỉ dừng lại ở đó, các nhóm tin tặc khác cũng liên tục tung ra các cuộc tấn công zero-day nhằm vào nhiều mục tiêu khác nhau. Winter Vivern đã khai thác lỗ hổng zero-day trong máy chủ webmail Roundcube. Các máy chủ Exchange của Microsoft từng bị bao vây bởi ít nhất 10 nhóm APT (Advanced Persistent Threat) khác nhau, sử dụng nhiều lỗ hổng zero-day để xâm nhập. Ngay cả các thiết bị di động Android cũng không an toàn, với các lỗ hổng Qualcomm bị khai thác trong thực tế. Hay những lỗ hổng RCE (Remote Code Execution) trong Microsoft SharePoint và CrushFTP đã bị lợi dụng để chiếm quyền kiểm soát máy chủ. Những vụ việc này cho thấy, zero-day không chỉ là công cụ của một vài nhóm đơn lẻ mà đã trở thành vũ khí chiến lược trong cuộc chiến tranh mạng toàn cầu, ảnh hưởng đến mọi lĩnh vực từ chính phủ, doanh nghiệp cho đến người dùng cá nhân.

Phòng Thủ Bất Đắc Dĩ: Chiến Lược Bảo Vệ Trước Mối Nguy Vô Hình

Đối mặt với zero-day, việc phòng thủ trở nên vô cùng khó khăn, thậm chí là bất đắc dĩ, bởi chúng ta không thể vá lỗi khi chưa biết lỗi đó tồn tại. Tuy nhiên, điều đó không có nghĩa là vô vọng. Thay vì chỉ dựa vào các bản vá lỗi truyền thống, các tổ chức và người dùng cần áp dụng một chiến lược phòng thủ đa lớp và chủ động hơn. Đầu tiên, việc cập nhật phần mềm ngay lập tức khi có bản vá là cực kỳ quan trọng, như trường hợp người dùng WinRAR được khuyến nghị nâng cấp ngay lập tức khi lỗ hổng CVE-2025-8088 được vá. Hơn thế, việc triển khai các giải pháp phát hiện và phản ứng điểm cuối (EDR) tiên tiến, kết hợp với phân tích hành vi và trí tuệ nhân tạo, có thể giúp phát hiện các hoạt động bất thường – dấu hiệu của một cuộc tấn công zero-day đang diễn ra. Các biện pháp như phân đoạn mạng, áp dụng nguyên tắc đặc quyền tối thiểu, và đào tạo nâng cao nhận thức cho người dùng về các mối đe dọa lừa đảo cũng đóng vai trò then chốt. Kẻ tấn công thường sử dụng các kỹ thuật né tránh phòng thủ (như phát hiện môi trường ảo hóa) và duy trì quyền truy cập (như lưu LNK file vào Startup folder). Hiểu rõ những chiến thuật này giúp chúng ta xây dựng hàng rào phòng thủ vững chắc hơn trước những mối nguy vô hình.

Zero-day Trong Tương Lai: Cuộc Đua Không Hồi Kết Giữa Kẻ Tấn Công Và Người Bảo Vệ

Nhìn về tương lai, cuộc đua giữa kẻ tấn công và người bảo vệ trong lĩnh vực zero-day chắc chắn sẽ không có hồi kết, thậm chí còn trở nên khốc liệt hơn. Với sự phát triển không ngừng của công nghệ, đặc biệt là trí tuệ nhân tạo, khả năng phát hiện và khai thác lỗ hổng sẽ ngày càng tinh vi hơn. AI có thể giúp kẻ tấn công tự động hóa quá trình tìm kiếm zero-day, tạo ra mã khai thác hiệu quả hơn và thích nghi nhanh chóng với các biện pháp phòng thủ. Điều này đồng nghĩa với việc giá trị của các lỗ hổng zero-day trên thị trường chợ đen sẽ tiếp tục tăng cao, thu hút nhiều đối tượng tham gia vào nền kinh tế ngầm này, từ các nhóm tin tặc chuyên nghiệp cho đến các quốc gia. Tuy nhiên, mặt khác, AI cũng sẽ là công cụ đắc lực cho các nhà bảo vệ, giúp họ phân tích dữ liệu lớn, dự đoán các mối đe dọa tiềm tàng và phát triển các giải pháp phòng thủ thông minh hơn. Rõ ràng, để tồn tại và phát triển trong bối cảnh này, các tổ chức cần phải liên tục đổi mới, đầu tư vào nghiên cứu và phát triển an ninh mạng, đồng thời thúc đẩy hợp tác quốc tế để chia sẻ thông tin về mối đe dọa. Chỉ khi đó, chúng ta mới có thể hy vọng giữ vững thế trận trong cuộc chiến không ngừng nghỉ này.